Chaque semaine en France, des centaines d’ordinateurs portables sont volés dans des locaux professionnels. L’assurance rembourse le matériel, on rachète un nouveau laptop, on passe à autre chose. C’est exactement ce réflexe qui transforme un vol d’ordinateur en entreprise anodin en bombe à retardement pour vos données et votre conformité RGPD. Ce guide explique pourquoi ce risque est sous-estimé, ce que dit précisément la loi, et comment une sécurité informatique PME bien conçue l’anticipe — avant le vol, pas après.

CHIFFRE CLÉ

48 % des victimes de rançongiciel en France en 2025 sont des PME, TPE ou ETI selon le Panorama de la cybermenace 2025 publié par l’ANSSI / CERT-FR (mars 2026). Et 16 % des TPE-PME interrogées par Cybermalveillance.gouv.fr en 2025 déclarent avoir subi au moins un incident cyber dans les 12 derniers mois. Le vol de laptop est l’une des portes d’entrée les plus banalisées de cette statistique.

Ce qu’un laptop d’entreprise contient réellement

Posez-vous la question sérieusement : que contient l’ordinateur d’un de vos collaborateurs ? Au-delà du système d’exploitation et des logiciels métier, un poste de travail moderne est un concentrateur d’accès à votre système d’information. Voici l’inventaire typique que nous trouvons lors de nos audits de sécurité PME :

Identifiants enregistrés

Mots de passe sauvegardés dans le navigateur : messagerie, ERP, outils SaaS, banque en ligne, intranet. Souvent sans MFA. Une session ouverte = un accès actif.

Fichiers locaux

Devis, contrats, listes clients, exports comptables, fichiers RH téléchargés depuis un partage. Beaucoup ne sont jamais remontés vers OneDrive ou SharePoint.

Données personnelles RGPD

Coordonnées clients, données RH, fichiers prospect, historique d’échanges. Couvertes par le RGPD dès qu’elles permettent d’identifier une personne physique.

Accès réseau interne

Profil VPN configuré, certificat client 802.1X, clés WiFi entreprise mémorisées, jetons d’authentification cloud. Le poste devient une porte d’entrée vers le SI complet.

Un ordinateur non chiffré, c’est une clé ouverte sur l’ensemble de votre système d’information. Pas besoin d’être hacker : une clé USB bootable suffit, et toutes les données de l’entreprise sont accessibles en quelques minutes. C’est la première raison pour laquelle le chiffrement de disque (BitLocker sur Windows, FileVault sur macOS) n’est pas une option mais un prérequis.

Les 4 conséquences que les PME sous-estiment

L’impact d’un vol d’ordinateur dépasse largement le coût du remplacement matériel. Voici les quatre conséquences que nous voyons systématiquement minimisées chez les dirigeants qui n’ont pas encore vécu d’incident.

CONSÉQUENCE 1

Notification CNIL sous 72 heures

Si le laptop contient des données personnelles — et c’est presque toujours le cas —, l’Article 33 du RGPD impose une notification à la CNIL dans les 72 heures à compter de la prise de connaissance du vol. Au-delà, la notification doit être motivée. En cas de risque élevé pour les personnes concernées, l’Article 34 oblige aussi à informer chaque personne concernée individuellement.

CONSÉQUENCE 2

Rebond sur le réseau interne

Si le laptop avait un accès VPN actif, des certificats clients enregistrés ou des sessions cloud ouvertes, le voleur peut accéder à votre réseau plusieurs semaines après le vol. Un simple vol matériel devient alors une intrusion prolongée — et c’est désormais le scénario que les groupes cyber privilégient (vols de données +51 % en 2025 selon l’ANSSI).

CONSÉQUENCE 3

Impact opérationnel immédiat

Reconfigurer un poste depuis zéro prend en moyenne 4 à 8 heures de travail, voire plus si le poste n’était pas documenté. Pendant ce temps, le collaborateur ne travaille pas. Les données non sauvegardées dans le cloud sont définitivement perdues. Multiplié par 2 ou 3 collaborateurs, l’incident peut paralyser un service entier pendant deux jours.

CONSÉQUENCE 4

Atteinte à la confiance client

Si les données d’un client se retrouvent compromises, l’Article 34 du RGPD impose de l’en informer. La relation de confiance bâtie sur des années peut s’effondrer en une conversation. Pour une PME B2B, c’est souvent le risque commercial le plus important — bien au-delà de l’amende administrative.

OBLIGATION LÉGALE — RGPD

L’Article 83 §5 du RGPD prévoit, en cas de manquement aux obligations de sécurité (Article 32) ou de notification (Article 33), des amendes administratives pouvant atteindre 20 millions d’euros, ou 4 % du chiffre d’affaires annuel mondial de l’exercice précédent — le montant le plus élevé étant retenu. Pour une PME française au CA de 5 M€, le plafond théorique reste 20 M€, mais la CNIL applique habituellement un barème proportionné à la gravité, à la coopération et aux mesures préventives en place.

Source : Règlement (UE) 2016/679 du 27 avril 2016 (RGPD), Articles 33, 34 et 83.

Où ça arrive — les trois situations à risque

Le vol d’ordinateur en entreprise ne survient quasiment jamais lors d’une cyberattaque sophistiquée. Trois situations couvrent l’écrasante majorité des cas que nous voyons sur le terrain :

Locaux non surveillés

Bureau en open space en rez-de-chaussée, locaux partagés (coworking, pépinière), week-end ou jours fériés. Une fenêtre forcée, un visiteur non identifié, et le poste disparaît.

Véhicules professionnels

Le laptop laissé sur le siège passager le temps d’un déjeuner, la sacoche visible dans le coffre. La vitre cassée prend 5 secondes. Très fréquent en zones industrielles et péri-urbaines.

Espaces publics

Café, gare, train, espace coworking. Quelques secondes d’inattention au moment de payer, le sac bouge, le poste a disparu. Particulièrement fréquent en mobilité commerciale et chez les indépendants.

La réponse n’est pas seulement organisationnelle (sensibilisation, consignes). Elle est technique, et elle se prépare avant l’incident — pas pendant.

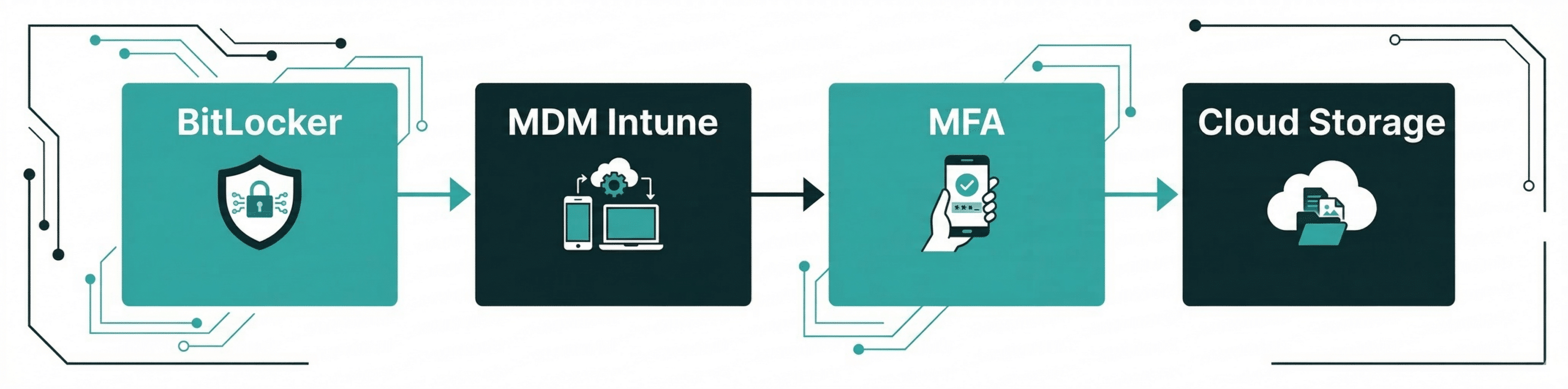

Les 5 couches de protection à mettre en place avant le vol

Une sécurité informatique PME efficace face au vol de poste repose sur cinq couches qui doivent être déployées ensemble. Aucune d’elles n’est suffisante seule, mais combinées elles ramènent l’impact d’un vol au seul coût matériel.

1. Chiffrement intégral du disque

BitLocker (Windows Pro / Entreprise, AES 128 ou 256 bits, certifié FIPS 140) ou FileVault (macOS, XTS-AES-128 avec clé 256). Active le chiffrement complet du disque. Même si le voleur extrait physiquement le disque pour le brancher sur une autre machine, le contenu reste illisible sans la clé. Sauvegarde de la clé de récupération impérative — dans Azure AD / Entra ID en entreprise, jamais en local.

2. MDM avec wipe à distance

Microsoft Intune pour les parcs Windows + Apple, Jamf Pro pour les parcs 100 % Apple. Solution de gestion centralisée des terminaux (MDM, Mobile Device Management). En cas de vol, déclenchement d’un effacement à distance dès que le poste se reconnecte à internet. Permet aussi d’imposer le chiffrement, le MFA, l’antivirus, la mise à jour automatique.

3. Politique « no-stockage local »

Toutes les données métier vivent dans Microsoft 365 (SharePoint, OneDrive synchronisé en mode Files On-Demand) ou Google Workspace. Le poste local ne contient que des copies de cache. Couplé à une rétention longue (Microsoft 365 Backup ou tiers spécialisé), un vol n’entraîne aucune perte de données puisque tout est dans le cloud.

4. MFA partout, mots de passe gérés

Authentification multi-facteurs (MFA) obligatoire sur la messagerie, l’ERP, les outils SaaS, le VPN. Gestionnaire de mots de passe d’entreprise (Keeper, 1Password, Bitwarden) avec interdiction d’enregistrement dans le navigateur. Même si les identifiants sont récupérés du laptop volé, le second facteur bloque l’attaquant.

5. Process de révocation d’accès documenté

La cinquième couche n’est pas technique mais organisationnelle : un document court (1 à 2 pages) qui décrit, dans l’ordre, les actions à réaliser dans la première heure suivant le vol. Quels comptes désactiver en priorité ? Quelle session VPN couper ? Quel certificat révoquer ? Qui appeler à la CNIL ? Sans ce document, vous perdez en moyenne 2 à 3 heures précieuses à improviser pendant que le risque grandit. Avec, vous limitez la fenêtre d’exposition à quelques minutes.

La règle d’or de la sécurité informatique PME : ça ne se gère pas après, ça se conçoit avant. Le scénario que nous voyons régulièrement : une entreprise subit un incident, cherche en urgence ce qu’elle peut faire, et découvre qu’elle n’a ni chiffrement activé, ni MDM déployé, ni processus de révocation documenté. La sécurité physique des postes de travail se conçoit — elle ne s’improvise pas le jour du vol.

Plan d’action — que faire concrètement en cas de vol

Si un vol survient demain matin, voici la chronologie que nous recommandons à nos clients PME accompagnés en RSI temps partagé. Cette séquence est calée sur les obligations légales (notification 72h CNIL) et sur le retour d’expérience terrain.

PHASE 1 — DANS L’HEURE

- Déclencher le wipe à distance via le MDM (Intune / Jamf)

- Changer les mots de passe des comptes utilisés sur le poste

- Couper la session VPN active du compte concerné

- Révoquer les jetons de connexion cloud (M365 « Sign out everywhere »)

- Désactiver le compte Active Directory / Entra ID

PHASE 2 — DANS LES 24h

- Dépôt de plainte police ou gendarmerie (numéro PV indispensable)

- Déclaration assurance professionnelle

- Inventaire précis des données présentes sur le poste

- Évaluation du risque RGPD pour les personnes concernées

- Vérification des journaux d’accès cloud post-vol

PHASE 3 — AVANT 72h

- Notification à la CNIL via le téléservice dédié si données personnelles présentes

- Information des personnes concernées si risque élevé (Art. 34)

- Fourniture d’un poste de remplacement préconfiguré (si MDM en place : 1h)

- Restauration des données depuis M365 / sauvegarde cloud

- Note interne et retour d’expérience à toute l’équipe

Comment Ezohiko vous accompagne sur la sécurité des postes

Sécuriser un parc de postes contre le vol n’est pas un projet ponctuel — c’est un état permanent qui demande qu’un acteur en assure la conception, le déploiement, le suivi et les tests. C’est exactement le rôle que nous tenons chez nos clients PME, soit en projet ponctuel, soit en mode responsable informatique temps partagé (RSI).

Audit de sécurité des postes

Inventaire complet de votre parc, vérification du chiffrement disque (BitLocker / FileVault), des comptes admin, du MFA, de la rotation des accès. Livrable : un rapport priorisé des écarts et un plan de remédiation chiffré, généralement traité en quelques jours d’intervention.

Déploiement Intune / Jamf

Mise en place du MDM, intégration à votre annuaire (Active Directory ou Entra ID), application des stratégies de sécurité (chiffrement obligatoire, MFA, mises à jour automatiques, antivirus géré). Tests des wipes à distance avant mise en production. Formation interne incluse.

SafeIT — Pack sécurité PME

Notre offre packagée combine antivirus EDR Bitdefender, sauvegarde cloud des postes, gestionnaire de mots de passe Keeper avec MFA et supervision 24/7. À partir de 25 €/mois/poste, déploiement en visio en 30 minutes par poste, sans engagement.

5 questions à vous poser dès aujourd’hui

Mini-audit de votre sécurité informatique PME. Répondez honnêtement — si vous hésitez sur une réponse, c’est probablement que la mesure n’est pas en place.

- Tous les disques durs de mes laptops sont-ils chiffrés (BitLocker ou FileVault), avec sauvegarde de la clé de récupération en lieu sûr ?

- J’ai une solution MDM (Intune ou Jamf) qui me permet d’effacer un poste à distance dans l’heure ?

- Mes collaborateurs utilisent-ils tous le MFA sur la messagerie, l’ERP et les outils cloud — sans exception ?

- En cas de vol d’ordinateur en entreprise ce soir, je sais exactement quels accès révoquer, dans quel ordre, et qui appeler à la CNIL ?

- Mes données critiques sont-elles dans M365 / SharePoint avec une rétention longue, ou uniquement en local sur les postes ?

5 « oui » sans hésitation : votre parc est solide. Une hésitation : il y a un trou. Plusieurs hésitations : c’est une refonte de la sécurité de vos postes qui s’impose. Et le bon moment pour la faire, c’est maintenant, pas après l’incident.

Questions fréquentes — Vol d’ordinateur en entreprise

Que faire immédiatement après le vol d’un ordinateur en entreprise ?

Dans la première heure, exécutez la séquence suivante : changer les mots de passe des comptes utilisés sur le poste, désactiver les sessions actives sur tous les services cloud (« Sign out everywhere » sur Microsoft 365), couper l’accès VPN du compte concerné, et déclencher l’effacement à distance via le MDM si vous en avez un (Intune, Jamf). Dans les 24 heures, déposez plainte auprès de la police ou de la gendarmerie pour obtenir un numéro de PV — il sera indispensable pour l’assurance et pour la notification CNIL. Au-delà, évaluez précisément quelles données personnelles étaient présentes sur le poste pour décider d’une notification à la CNIL sous 72 heures.

Doit-on obligatoirement déclarer le vol d’un ordinateur à la CNIL ?

Oui, dès que le laptop contenait des données personnelles au sens du RGPD : noms, e-mails, données clients, fichiers RH, exports comptables. L’Article 33 du RGPD impose la notification à la CNIL sous 72 heures à compter de la prise de connaissance du vol, sauf si la violation n’est pas susceptible d’engendrer un risque pour les droits et libertés des personnes concernées. En cas de doute, mieux vaut notifier : la CNIL sanctionne plus sévèrement l’absence de déclaration que la déclaration tardive ou prudente. La notification se fait via un téléservice dédié sur cnil.fr et ne déclenche pas automatiquement de sanction — elle vous protège.

Le chiffrement du disque dur suffit-il à protéger les données d’un laptop volé ?

Le chiffrement (BitLocker sur Windows, FileVault sur Mac) est la protection la plus efficace contre l’accès aux données stockées localement. Un disque chiffré extrait physiquement reste illisible sans la clé de déchiffrement, même branché sur une autre machine. Toutefois, le chiffrement seul ne protège pas contre l’accès aux comptes cloud si le navigateur avait des sessions ouvertes ou des mots de passe enregistrés. C’est pourquoi il doit toujours être combiné avec le MFA sur tous les services et un MDM qui permet le wipe à distance. La CNIL considère d’ailleurs que le chiffrement intégral d’un poste réduit fortement le risque RGPD — au point que certaines violations chiffrées ne nécessitent pas notification individuelle aux personnes concernées (Article 34 §3).

Qu’est-ce qu’un MDM et pourquoi est-ce essentiel pour une PME ?

Un MDM (Mobile Device Management) comme Microsoft Intune ou Jamf Pro est une console centralisée qui permet de gérer à distance tous les postes et terminaux mobiles de l’entreprise. Concrètement, il permet d’imposer le chiffrement disque, le MFA, la complexité des mots de passe, la mise à jour automatique des OS et des applications, et surtout — en cas de vol — d’effacer ou verrouiller le poste à distance dès qu’il se reconnecte à internet. Pour une PME de 10 à 100 postes, c’est l’unique moyen pratique d’être conforme aux exigences RGPD de sécurité des traitements (Article 32). Il existe des offres MDM accessibles dès 5 à 10 €/poste/mois, à condition de planifier le déploiement avant l’incident.

Comment éviter que les identifiants enregistrés dans le navigateur ne soient compromis ?

Trois mesures à appliquer ensemble. Premièrement, activer le MFA sur tous les services critiques (messagerie, ERP, outils cloud, banque, etc.) — même si un identifiant fuit, le second facteur bloque l’accès. Deuxièmement, interdire par stratégie GPO ou Intune l’enregistrement des mots de passe dans le navigateur, et imposer l’usage d’un gestionnaire de mots de passe d’entreprise (Keeper, 1Password, Bitwarden) qui chiffre les identifiants et requiert lui-même un déverrouillage. Troisièmement, configurer la déconnexion automatique des sessions cloud après inactivité (par exemple 8 heures), afin qu’un poste laissé ouvert ne reste pas authentifié indéfiniment.

L’assurance professionnelle couvre-t-elle le vol de données suite au vol d’un ordinateur ?

Les assurances multirisques professionnelles couvrent le matériel volé (souvent en valeur d’usage, parfois à neuf), mais pas les conséquences liées aux données : perte d’exploitation, amendes RGPD, coût de notification des personnes concernées, perte de données non sauvegardées. Certaines polices d’assurance cyber couvrent partiellement ces risques (frais d’expertise forensique, accompagnement juridique RGPD, réputation) mais elles ne remplacent jamais les mesures préventives. La meilleure protection — et celle que les assureurs valorisent désormais dans leurs questionnaires — reste le triptyque chiffrement + MDM + MFA. L’assurance est un filet de sécurité, pas une stratégie de sécurité.

Quel est le risque RGPD précis pour un laptop non chiffré qui se fait voler ?

L’Article 32 du RGPD impose au responsable du traitement de mettre en œuvre les mesures techniques et organisationnelles appropriées pour assurer un niveau de sécurité adapté au risque. La CNIL considère le chiffrement comme une mesure « appropriée » dès qu’il existe un risque de perte ou vol de support. Un laptop non chiffré qui se fait voler constitue donc, en soi, un manquement à l’Article 32, indépendamment du contenu — et expose à la sanction administrative prévue à l’Article 83 §4 (jusqu’à 10 M€ ou 2 % du CA mondial). Si en plus la notification 72h n’est pas réalisée, le manquement à l’Article 33 ajoute le plafond Article 83 §5 (jusqu’à 20 M€ ou 4 % du CA mondial). La CNIL a déjà sanctionné des PME pour absence de chiffrement sur des postes contenant des données RH.

Combien coûte la mise en place complète d’une protection contre le vol de poste pour une PME ?

Pour une PME de 20 collaborateurs, l’investissement initial typique est de 3 000 à 6 000 € (audit, déploiement Intune ou Jamf, configuration des stratégies, formation), suivi d’un coût récurrent de 15 à 30 € par poste et par mois pour les licences MDM, MFA et le pack sécurité géré (antivirus EDR, gestionnaire de mots de passe, supervision). Soit 4 000 à 8 000 €/an de coûts récurrents pour 20 postes. À comparer avec une seule notification CNIL post-incident qui mobilise typiquement 2 à 5 jours/homme d’expertise juridique et technique (entre 4 000 et 15 000 €), sans compter l’amende potentielle et le préjudice commercial. L’arbitrage est rarement difficile.

Parlons de votre situation.

30 minutes, sans engagement.

On regarde ensemble ce qu’il faudrait pour libérer votre charge mentale IT. Pas de pitch. Juste un état des lieux honnête.

Architecte de votre informatique. Artisan de votre confiance.